勒索软件的攻击起源于2019年底,以Maze为象征的勒索软件变成了第一批象征性手机软件。之后勒索软件开发人员又创建了一种新的、高效率的攻击大中型赢利公司的实施方案——双向勒索。在双重勒索中,攻击者不但对数据资料开展数据加密,还盗取相对高度灵敏的信息——顾客和职工的个人数据、内部结构文档、专利权等,并危害如果不付款赎金就发布这种信息。这让企业迫不得已付款很多赎金。在2020年,大家称作“勒索软件2.0”,不容置疑,包含REvil(别名Sodinokibi)、DarkSide、Babuk、Avaddon、Conti等大中型勒索软件组织早已逐渐选用这类新的方式。Maze还逐渐在许多人的站点上公布相关失窃数据信息的信息,别的勒索软件组织也相继仿效,创建了自个的泄漏网址。

事实上,根据研究各勒索软件组织的各种各样泄露网址的受害人总数,可以比较容易地见到2021年“勒索软件2.0”提高十分快速。从2021年1月至11月,受害人总数比2020年全年度提升30%,共危害1500家组织。重考过由于这种勒索软件组织不容易在许多人的泄漏网址上公布全部受害人的信息,因而,具体数据有可能会高得多。

大概在同一时间,一个完全的违法犯罪生态体系逐渐产生,以适用快速发展趋势的勒索软件攻击——勒索软件即服务项目(ransomware -as- service, RaaS)。在这个生态体系中,每一个参加者都饰演特殊的人物角色:有的人给予数据加密武器装备,及其发布受害人关键点的服务平台。别人(合作方或附设组织)对组织开展立即攻击。除此之外,在这个生态体系中运行的攻击者会从第三方选购专用工具来基本渗入受害人的基础设施建设。这一生态体系为这些想要从勒索软件中盈利的人提升了另外的营运效果和巨大的适用互联网。

双向勒索与 RaaS 紧密结合,为互联网犯罪嫌疑人取得成功攻击大企业造就了大量方式,勒索数十万乃至数百万美元归属于家常饭。实际上,依据美国财政部金融犯罪稽查互联网 (FinCEN) 的数据信息,仅在国外的组织在 2021 年上半年度就很有可能向勒索软件组织付款了近 6 亿美金。并且,依据同一份汇报,假如你看一下以往一年最多生的攻击者,她们在过去的三年中很有可能收到了 52 亿美金的球员身价。

引人注意的 B2B 总体目标、极大的赎金规定、繁杂的攻击、相对高度灵敏的数据信息失窃及其取得成功攻击的极大盈利,勒索软件变成流行也就不奇怪了。

2021年的关键勒索软件事情

2022年较大的攻击事情是英国关键汽柴油、天燃气管道营运商Colonial Pipeline遭受网络黑客攻击,迫不得已关掉所有管路经营系统软件。DarkSide现如今早已找不到了,那时候她们发声明称目地是需要钱,而不是为社会发展生产制造不便。Colonial最后付款了440万赎金。同月晚些时候,另一名RaaS使用人REvil也跟随了 DarkSide 的步伐,关掉了世界最大的牛羊肉经销商JBS的好多个生产地。该企业最后付款了1100万美金,修复了他俩的营运商,并修复了失窃数据信息。

对于Colonial和JBS的攻击促进潘基文美国总统公布进到紧急状况,并与普京大帝美国总统会晤,探讨在解决勒索软件危害层面的互相配合。这引起了与勒索软件有关的一个新的、关键的趋向——政府部门参加打压勒索软件和加强国际交流。2021年9月,美国财政部对虚似数字货币交易中心Suex执行封禁,缘故是他们协助勒索软件攻击者。

另一家从2019年逐渐经营很多RaaS的营运商Avaddon也在2021年被关掉,这归功于执法部门对勒索软件组织和惨无人道的僵尸网络Emotet的打压。Avaddon运用恶意程序在客户操作系统中得到了基本的出发点。殊不知,Emotet近期貌似又复生了。

REvil 是另一个趣味的事例,它好像是勒索软件生命期的新发展趋势:一个组织根据规模性攻击生产制造了社会热点问题,随后因为法律法规工作压力而迫不得已关掉或重命名。 REvil 于 2019 年初次发生,据报道在 2020 年从其经营中获得了超出 1 亿美金,并在盗取相关该企业将要发表的版本号的信息后向 Apple 索取 5000 万美金的赎金。自然,全部这种是有成本的。在运用先进的统一实时监控和可视化工具 Kaseya VSA 中的缺陷后,REvil 可以侵入大概 50 个 MSP 服务提供商。殊不知,在此次攻击以后没多久,REvil 的云服务器就被退出了,有谣传说执法部门驱使他们关掉。她们的确在 10 月再次发生,称以前的关掉是因为内部结构缘故,但各国促进驱使REvil的泄露网址和Tor支付网站无网,最后造成该集团公司关掉了他俩的业务流程。

Babuk 是一个高产稳产的 RaaS 营运商,于 2021 年初次发生,灭绝人性的“Babuk locker”的发明人,从Babuk Locker跟总体目标客户交涉的数据信息赎金额度看来,互联网犯罪嫌疑人所需求的数据信息赎金从六万美元到八万五千美元不一,更猖狂的是,从美国华盛顿通常会公安局互联网盗取了 250 GB 的信息并勒索赎金。现阶段她们的经营也已终止。Babuk 于 4 月末公布关掉,与此同时将其源码公布到郊外,便于别的勒索软件营运商可以应用。她们之后改名为 Payload Bin,并逐渐向别的沒有自身泄露网址的勒索软件组织给予这些人的服务平台。

伴随着时代的影响力提升,勒索软件组织的攻击周期时间愈来愈短,但这种组织有特别强的恢复力。REvil 和 Babuk 最开始都来源于已经散伙的勒索软件组织 GrandCab 和 Vasa Locker,而 DarkSide 快速改名为 BlackMatter。在对于美企乃至日本关键科技公司奥林巴斯获得短暂性取得成功后,该组织显而易见是迫不得已执法部门的负担而破产倒闭。

另一个依然活泼的知名 RaaS 营运商是 Conti。这一勒索软件组织于 2019 年初次发生,并在 2020 年很多发生。她们在 2021 年进行的一些最引人注意的攻击包含对加利福尼亚州布劳沃德县民办学校的攻击及其西班牙环境卫生服务项目法院院长的网络服务器被关掉。殊不知,特别注意的是,即使是 Conti 也体会到了工作压力:在她们内部结构运行的关键点被公布后,她们迫不得已慎重考虑她们的基础设施建设,关掉了他俩的付款门户网。遗憾的是,该组织可以在 24 钟头内修复其网络服务器并运作。

换句话说,最常发生在新闻头条中的勒索软件组织并并不是客户最常碰到的组织。这是由于以上组织对可以付款上百万赎金的公司开展了目的性很强的攻击。普遍的勒索软件攻击者更有兴趣爱好从大量人那边获得小额贷款账款。

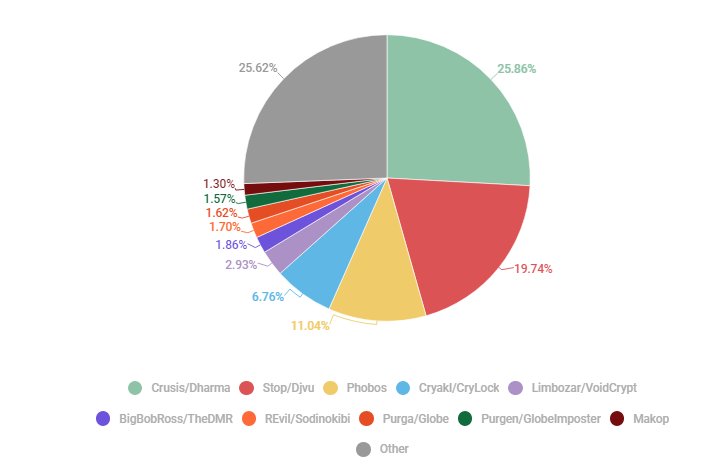

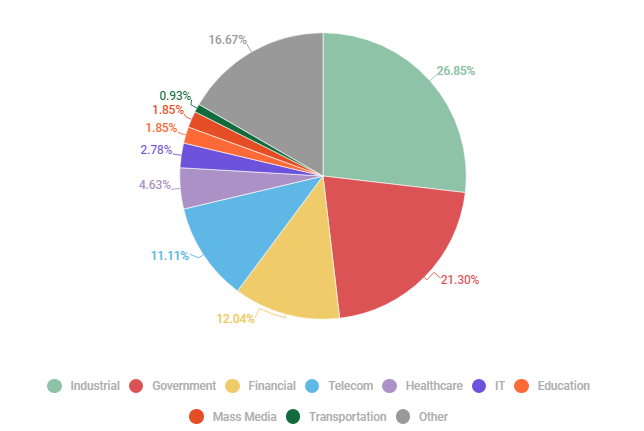

下列是 2020 年勒索软件的攻击占有率:

Crysis/Dharma 和 Stop/Djvu 全是长时间存在的勒索软件,Crysis 可以应用多种多样攻击媒体,但近期主要是运用不安全的RDP浏览。Stop是最受欢迎的勒索软件大家族,她们运用的是俗套散播计划方案,即诱惑受害人检索盗版并寻找包括勒索软件的可执行程序,而不是当代组织最常采用的人为因素攻击。前面一种既对于B2B也针对B2C,后面一种关键对于B2C行业。2020年,这两个组织占全部勒索软件攻击的50%以上,在其中REvil仅占1.7%。

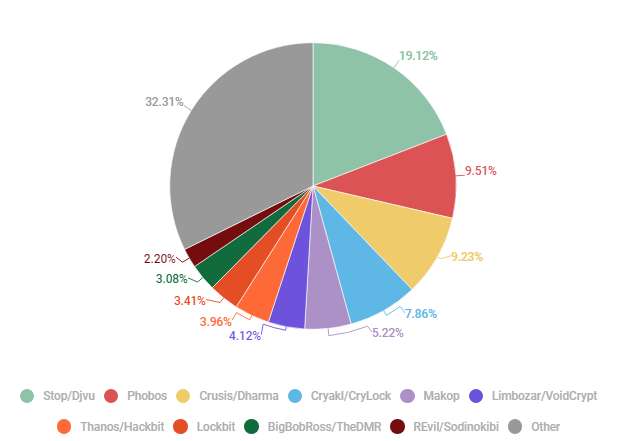

2021年前三个一季度的情形与2020年相近。

最常碰到的勒索软件大家族是 Stop/Djvu,而 Crysis/Dharma 则跌到第三位。第二个最多见的氏族是 Phobos,它也是一个对于中小企业的较老的勒索软件大家族。 REvil 的攻击市场份额的确提高到了 2.2%,但它表示了最多见的 10 个大家族中最很久没碰到的大家族。由于像 Crysis 和 Stop 那样的大家族更普遍而不是集中化在许多人的攻击中(并规定较少的赎金),因此这种通常不容易变成新闻头条,可是,他们的确是更普遍的攻击。

从规模性感柒到精准攻击的变化:进到高盈利勒索时期

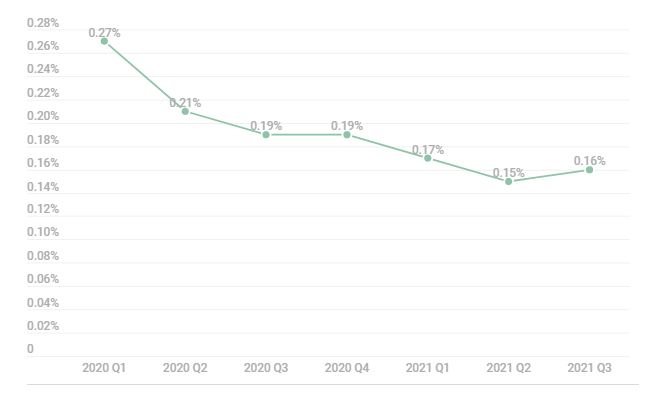

2022年稍早,科学研究工作人员公布了一份名叫 Ransomware by the Numbers 的汇报,里边提及遭受勒索软件攻击的客户数量事实上在降低。实际上,自 2020 今年初至今,诺顿杀毒软件 B2B 商品的单独客户碰到勒索软件木马病毒的用户量与遭遇一切种类危害的客户数量的占比一直在平稳降低。

这是由于较新的、引人注意的违法犯罪组织早已从规模性感柒变化为精准攻击,专业应对这些能付款数百万美元的本人、公司和工业生产组织。实际上,从2019年到2020年,受总体目标勒索软件(如Babuk和REvil等组织)危害的单独用户数提升了767%,这类发展趋势一直维持到 2021 年。

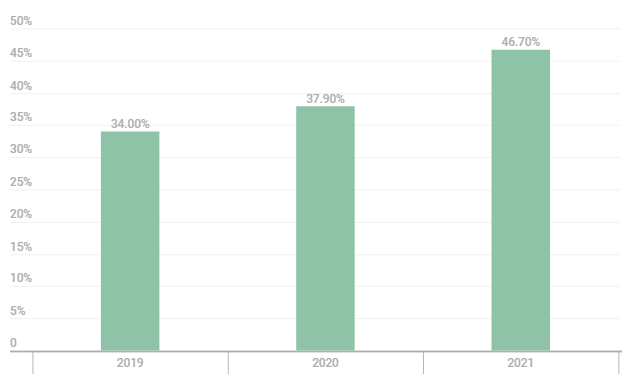

在系统软件中运行勒索软件是这种攻击的最终环节。这时,组织的互联网通常彻底被攻击者操纵。因而,在数据库加密后,必须科学研究创建原始攻击空间向量,避免攻击者再度渗入并尝试数据恢复。此全过程称之为事情回应 (IR),中小型组织和大中型企业通常在自身的职工或承包单位的幫助下选用它。从 2019 年、2020 年和 2021 年以前三个一季度的信息看来,发生了一个趣味的方式。

2021 年 1 月至 11 月与勒索软件有关的 IR 要求占有率早已比 2020 年勒索软件 IR 要求占有率高于近 10%,比 2019 年的要求占有率高于 12.7%。

勒索软件攻击的初始数量很有可能较低,但对于大中型组织的攻击已经升高。

攻击总体目标

假如勒索软件组织关心的是大企业和组织,那麼什么领域会变成攻击总体目标?

2020年,接到IR要求占比最高的领域是产业部门(26.85%),次之是政府部门(21.3%)。这两个单位加起來占了接近50%。

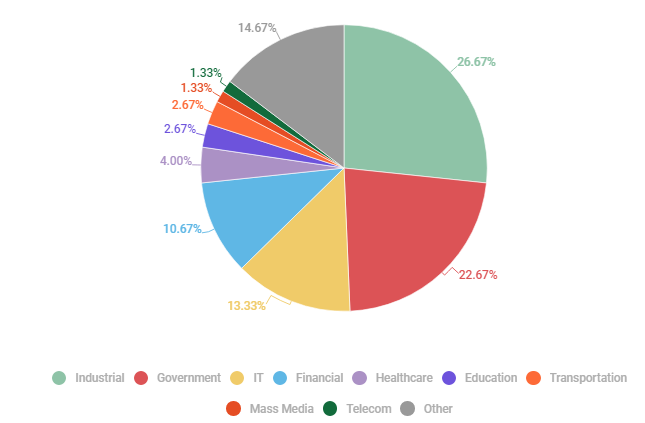

2021 年,IR 要求的划分如下所示:

政府部门和产业部门依然是最经常被攻击的行业,前面一种略微提升,后面一种略微降低。危害 IT 单位的攻击总数也大幅度提升:从 2020 年的 2.78% 增加到 2021 年的 13.33%。

关键的是要记牢,像上边那样的数据统计最少一部分地遭受公司的用户群体的危害。对这类机构的一些最引人注意的攻击包含对Colonial天燃气管道和环境卫生服务项目政府机构的攻击。除此之外,诺顿杀毒软件还看到了Cring勒索软件对工业生产组织的一系列攻击。

勒索软件发展趋向

有目的性的对高使用价值总体目标攻击的新时期将要拉下,变成新闻头条的高姿态组织及其新产生的组织已经调节她们的对策,从受害者的身上压榨更高的盈利。下列是2个最重要的发展趋势。

对于Linux的攻击

2020年,DarkSide和RansomExx组织都应用linux特定的勒索软件搭建对VmWare ESXi网络服务器进行了攻击。如今,在2021年,大家早已见到这类作法在别的故意组织中愈来愈受大家喜爱。REvil, HelloKitty, Babuk, Conti, Hive,乃至可能是PYSA和RagnarLocker都将Linux加上到她们的总体目标中。为何?这容许她们根据数据加密 ESXi 网络服务器上代管的vm虚拟机来利润最大化攻击面。

金融业勒索

2022年4月,DarkSide在其泄密事件网址上推送了一篇贴子,表明期待危害企业的股票价格,即开展会计勒索。殊不知,DarkSide并非第一个表述对上市公司掉价的兴趣爱好的。早在2020年,REvil就会有过这种的念头。从那以后,金融业勒索变成一种日益时兴的发展趋势。2022年11月,美国联邦调查局(FBI)传出警示称,勒索软件已经运用企业并购等重要金融业事情,以勒索软件感柒的受害者企业为总体目标。在2020年3月至7月,有三家企业变成勒索软件的受害者。更关键的是,勒索软件营运商已经升级她们的恶意程序,以扫描仪互联网中与财务有关的关键词,如“纳斯达克指数”和“10-Q”(一季度财务报表)。例如:Defray777/RansomEXX 应用的木马病毒 Pyxie。

当企业已经开展合拼或回收、方案发售或再次评定其经营情况时,一切种类的数据泄露都很有可能对公司的估价导致毁灭性不良影响。实际上,Comparitech 的一项研究发现,勒索软件攻击短时间均值会致使企业股票估值降低 22%。

那样的不良影响使受害者更偏向于付款保释金。伴随着稽查组织和政界人士减少勒索软件组织的生命期,高效率越来越尤为重要。而金融业勒索则是一种强劲的专用工具。到 2022 年,大家预估该类勒索将变的更为时兴并扩散至一般勒索软件营运商。

汇总

规模性的围攻会导致群众的普遍关心,这并不一直一件好事。像REvil和DarkSide那样的组织因为声响过大早已被依法取缔。再再加上政府部门的下手,勒索软件的周期越来越愈来愈短。为了更好地提升攻击高效率,勒索软件发展趋势变的更加有目的性。

安全性提议

1.除非是肯定必需,不然不必将远程桌面服务(如RDP)曝露在公共网络中,并自始至终应用强登陆密码。

2.马上为商业VPN解决方法安裝可以用补丁包,为远程控制职工给予浏览,并当做互联网中的网关ip。

3.在全部设施上应用更新软件,以避免勒索软件运用系统漏洞。

4.将你的防御力对策汇集在检验横着挪动和数据信息泄露上。要需注意排出的总流量,以检测网络犯罪分子的联接。按时备份资料,保证你能在紧急状况下快速访问它。应用全新的威胁情报信息内容来把握危害参加者应用的具体 TTP。

5.应用解决方法鉴别初期攻击环节。

6.专业接纳安全知识教育。

7.应用安全可靠的云安全解决方法。

文中翻譯自:https://securelist.com/the-story-of-the-year-ransomware-in-the-headlines/105138/倘若转截,请标明全文详细地址。