近些年,科学研究工作人员发觉很多的网络攻击应用恶意软件来从普通用户处窃取加密货币。

恶意软件与加密货币简述

根据恶意软件的网络诈骗如同窃取本人信息一样简易,但从经营规模上而言却更为繁杂。例如,恶意软件经营者应用感柒的机器设备做为僵尸网络的一部分,并用于进行DDoS进攻、广告宣传诈骗、推送垃圾短信来散播恶意软件等。普遍的与加密货币有关恶意软件大家族可以分成下列几种:

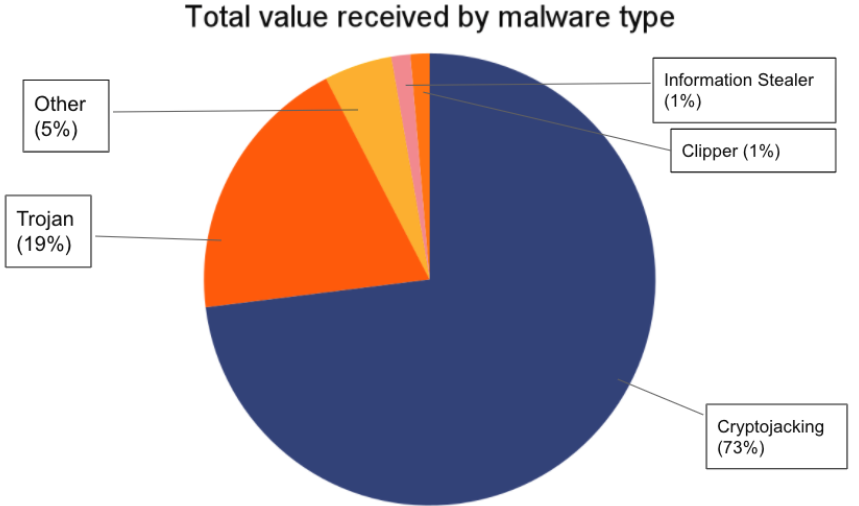

信息窃取器:从网站被黑的客户电子计算机中搜集储存的凭据信息、文档和填充历史时间、加密货币钱夹等;

Clippers:插进新的具体内容到受害者的剪切板,更换客户拷贝的文字,可以将客户即将进行的买卖路由器到网络黑客操纵的钱夹详细地址;

Cryptojackers(加密货币挖币):应用受害者机器设备的算率来开展加密货币挖币;

木马病毒:看起来合理合法的程序流程,可是会毁坏受害者机器设备的运作、窃取信息或造成其他类型的毁坏。

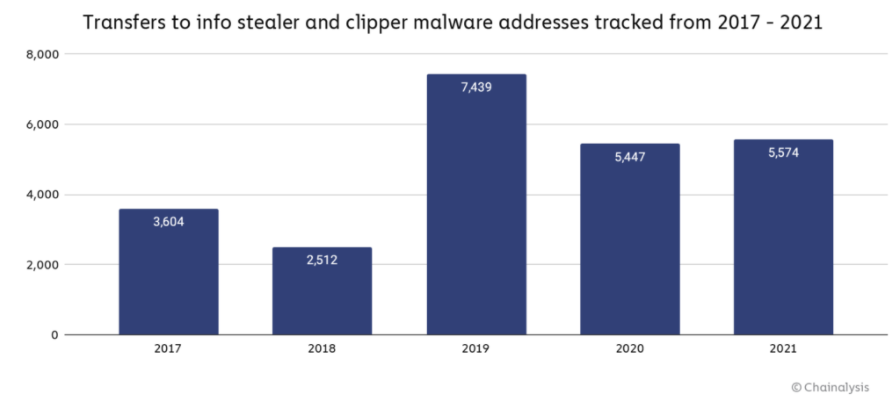

下面的图是受害者转至信息窃取器和Clippers恶意软件大家族把控的加密货币详细地址的总数:

总的来看,2021年受害者共转至恶意软件操纵的加密货币详细地址5974笔买卖,高过2020年的5449笔买卖。

最活泼的恶意软件

Cryptbot是最活跃的信息窃取器恶意软件,排名第1,会窃取受害者加密货币钱夹和帐户凭据,盈利超出100万美金。

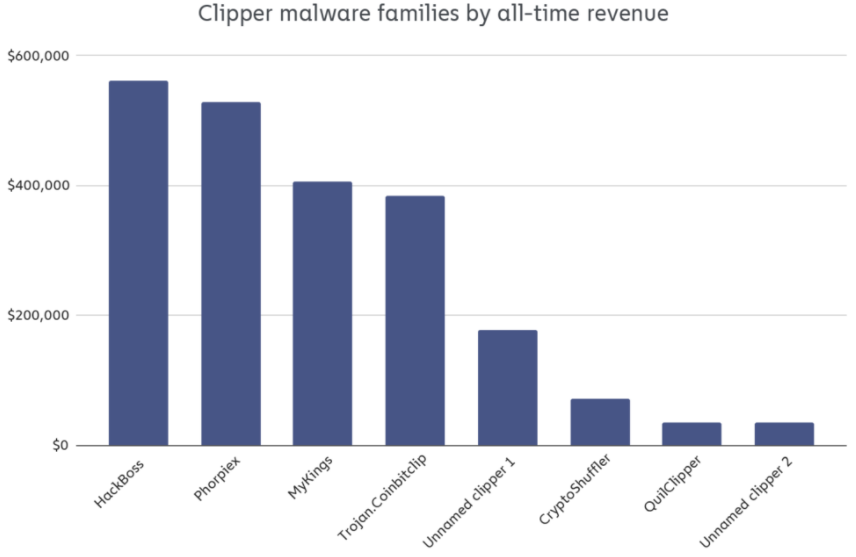

QuilClipper是最活泼的剪切板窃取器(clipper),在图上排名第18。

恶意软件与洗黑钱

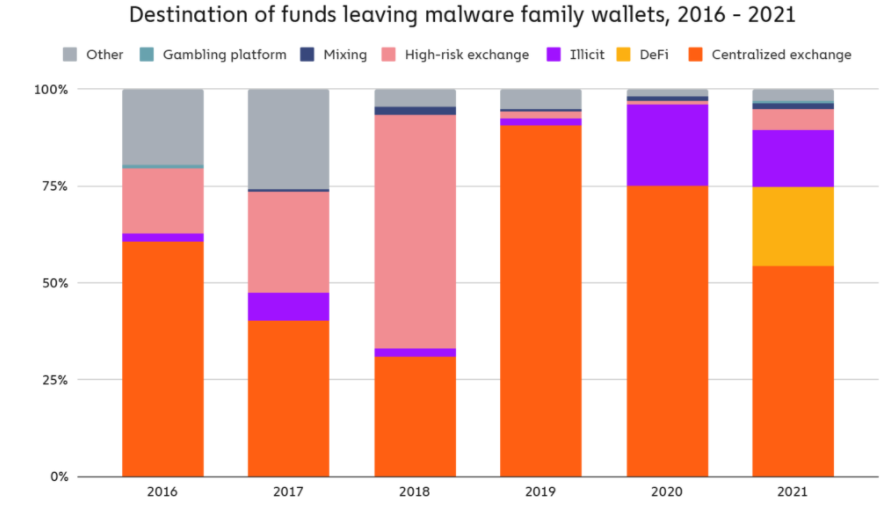

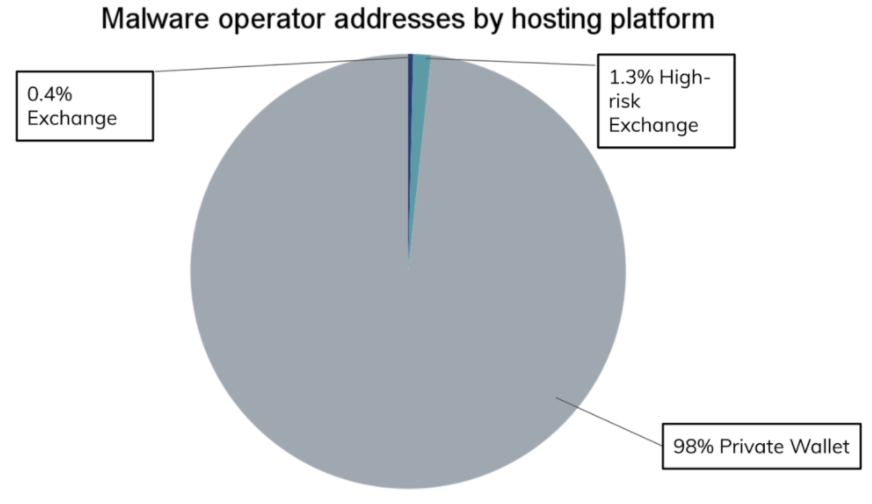

大部分恶意软件经营者会应用个人隐私钱夹详细地址来接受原始的受害者付款。在从受害者处接受到加密货币后,恶意软件经营者会将这种资产转到去中心化交易中心的详细地址。

2021年,交易中心只接受到54%的恶意软件详细地址的资产,比2020年的75%降低了21%。

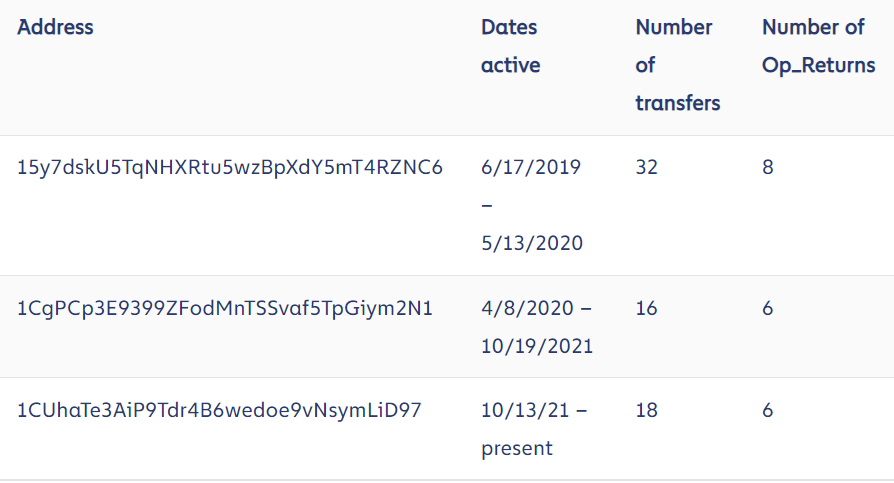

Glupteba僵尸网络

Glupteba僵尸网络一共侵入了超出100万部设备,网络攻击应用僵尸网络的算率来开展加密货币挖币,尤其是门罗币。Glupteba还应用比特币区块链的op_returns编号C2网络服务器指令,以避免C2无效的状况。Glupteba一共运用了3个比特币地址来掩藏C2指令,分别是:

除开加密货币挖币外,Glupteba僵尸网络还被用以售卖从受传染的设备上窃取的谷歌账户信息、开展数据广告宣传诈骗、售卖窃取的银行卡数据信息。

文中翻譯自:https://blog.chainalysis.com/reports/2022-crypto-crime-report-preview-malware/倘若转截,请标明全文详细地址。