新冠新冠疫情大流行宣布进到第二年,COVID-19 早已危害到了本人生活与社会发展制造的各个方面,乃至早已更改了公司安全领域的游戏的规则。

数不胜数的职工已经根据远程控制的方法浏览企业的互联网或是根据云的自然资源开展办公室,IT 工作员也只有根据远程连接对重要系统软件开展排障与维护保养。供应链管理承担了很大的工作压力,网络攻击也在分秒必争地利用这种出现的缺陷进行进攻。

下列是 2022 年的安全性趋势(包含趋热与转冷),预估在新的一年里进攻的标准和复杂性可能变的更为无法解决。

九大趋势

勒索病毒不容易消退(趋热)

网络信息安全咨询顾问Shira Rubinoff 表明:“勒索病毒进攻愈来愈多,并且沒有变缓的征兆”。勒索病毒进攻展现指数级增长,而且持续增长。这主要是因为在新冠疫情大流行中,线上业务流程持续提高、数据自然环境持续扩宽。工作模式向远程控制家居的变化,促进机构都是在加强网络信息安全。如今,机构处于一个很有可能安全性也很有可能不安全的自然环境之中,职工根据多种多样机器设备解决各式各样的每日任务。

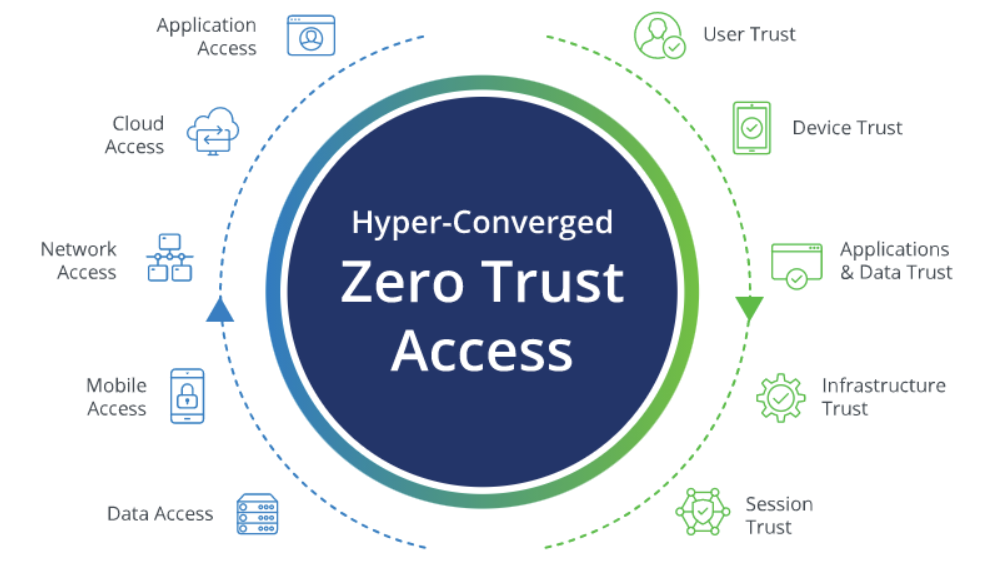

Shira Rubinoff 提议机构致力于加强网络信息安全观念,包含对全部机构开展学习培训与文化教育,以协助减轻互联网中间人攻击。“机构应积极保护自己的数据信息,并考虑到逐渐布署零信任”,Shira Rubinoff 填补道。

重要数据:

依据 Gartner 全新的新起风险性检测结果报告显示,“新的勒索病毒”是管理层们最在意的危害。此外,Verizon 的数据泄漏调查研究报告表明,勒索病毒的进攻頻率在 2021 年翻了一番。IDC 在 2021 年勒索病毒调查报告中发觉,在 2021 年大概 37% 的全世界机构宣称他俩是一种方式勒索病毒进攻的受害人。

数字货币发掘的提升(趋热)

网络攻击根据各类方式侵入机构后,悄悄应用机构的存储资源发掘数字货币就称之为 Cryptojacking。挖币并沒有勒索病毒那麼引人注意,网络攻击可以暗藏在其中长期不被发觉。因为沒有敲诈勒索保释金,都没有私人信息信息内容盗取,企业也无须对外开放公布侵入个人行为。这造成难以量化分析侵入产生的损害,机构损害的是算率、特性和水电费等。殊不知,伴随着数字货币持续增值,网络攻击有较强的驱动力从业数字货币的发掘。

IDC 的投资分析师 Frank Dickson 表明:“我不知道大伙儿对它究竟有多关心,终究挖币并不像勒索病毒那麼高姿态”。他强调,挖币是一种日益比较严重的安全性危害,其实质便是进到机构计算机软件的侧门,网络攻击可以将这一侧门售卖给别的期待进行勒索病毒进攻或是其他类型进攻的网络攻击。

重要数据:

Sonic Wall 的数据分析报告表明,2021 年第三季度全世界的数字货币发掘提升了 21%,在所有欧洲地区则猛增 461%。

Deepfake 可能变成武器装备(趋热)

网络信息安全咨询顾问 Magda Chelly 觉得,Deepfakes 将变成将来一段时间内的受欢迎安全隐患。虽然到现在为止,Deepfakes 关键使用在游戏娱乐行业中,将短视频中一个艺人的脸更换为另一个艺人的脸,又或是让短视频中的政治家讲出她们显而易见从没说过得话。

Magda Chelly 预测分析,网络攻击可能利用 Deepfakes 技术性仿冒面部进而毁坏微生物验证密钥管理。网络攻击之后还会继续紧紧围绕根据人工智能技术的 Deepfakes 技术性进行各式各样的进攻,例如早已发生了仿冒 CEO 的响声引诱职工将一笔资产转到故意帐户的实例。除开诈骗外,网络攻击还能够制做相关管理层和负责人的违反规定短视频,开展敲诈勒索。

重要数据:

“依据在暗在网上追踪的信息内容,自打 2019 年至今,紧紧围绕 Deepfakes 的探讨提升了 43%”,Rapid7 企业产品经营高級主管 Alon Arvatz 所言。

对于会议软件进行进攻(趋热)

新冠疫情沒有变缓的征兆,许多职工还都居家办公,员工务必根据会议软件与其它朋友开展有效的沟通。网络安全核心(CIS)经营高级副总裁 James Globe 表明,对于这种手机软件/服务项目的伤害也令人堪忧。

James Globe 觉得,机构必须颁布宣布的现行政策和管理制度供职工遵循,打压尝试根据监听会话或是盗取比较敏感文本文档的网络攻击。

James Globe 提议机构要采用有关规范对策,例如清除邀约目录、大会密码设置、不一样通信方式推送登陆密码、节目主持人手动式邀约人添加及其在大会逐渐后锁住大会等。

重要数据:

依据 Acronis 互联网准备就绪汇报的统计分析,超出 30% 的企业透露其视频会议系统在 2021 年曾遭受进攻。

虚拟专用网已经消退(转冷)

新冠疫情大流行促使为职工带来可靠的远程连接方式变成了头等大事,与此同时也露出了传统式虚拟专用网存有的缺点。虚拟专用网管理方法的时候很繁杂,也并没那麼安全性,依然遵循旧式的界限安全性的安全现代性。

“大家并没有要抛下虚拟专用网,反而是虚拟专用网并无法有效的维护远程控制工作员,大家宁可挑选零信任的解决方法”,Dickson 表明。

虚拟专用网为远程控制客户带来了与公司資源间的安全性频带,但虚拟专用网没法分辨联接的机器设备是不是早已被感染或是有些人应用失窃的凭证联接。虚拟专用网并不确保网络层安全性,一旦客户联接到互联网中,就无法给予根据人物角色的密钥管理,而零信任解决了全部这类问题。

重要数据:

依据 Gartner 的预估,到 2023 年 60% 的公司将逐渐取代 VPN 继而应用零信任。

对于 IoT/OT 的进攻(趋热)

Chelly 表明,对于 IoT/OT 基础设施建设的进攻将在 2022 年愈来愈多。进攻总体目标各种各样,包含重要基础设施建设、传统式生产制造设备,乃至是智能家居产品。

网络攻击看准工业传感器有可能会导致物理破坏,很有可能会造成生产流水线关掉或是服务项目终端设备。新冠疫情大流行导致职工根据远程连接管理方法这种系统软件,这也为互联网犯罪嫌疑人给予另一个很好的突破口。

Chelly 预测分析网络攻击还可能不断开展敲诈勒索类的进攻。例如攻击给予智能家居系统的经销商,来锁住智能锁和智能化控温器。

重要数据:

科学研究工作人员模拟家庭互联网环境监控系统发觉,一周内有超出 12000 次进攻试着。

供应链管理进攻(趋热)

供应链管理安全性是否在于最单薄的一部分,这也是网络攻击侵入高使用价值总体目标的极佳方式。例如最灭绝人性的 SolarWinds 进攻便是一个供应链管理进攻,网络攻击利用 SolarWinds 手机软件中的一个系统漏洞侵入了数家企业。

Globe 表明,供应链管理安全性依然将是一个热点话题。他提议机构关键特别关心第三方、合作方、承包单位、代管服务提供商和云服务提供商。不断确定这种实体线的安全性实践是完善的,不断认证这种实体线遵循她们的安全性现行政策。

重要数据:

Forrester 的资料显示,55% 的安全防护工作人员意见反馈所属机构在过去的一年经历了供应链管理或第三方经销商的安全事故或违规操作。

拓展检验与回应 XDR(趋热)

拓展检验与回应(XDR)是一种相对性较新的危害检验和回应方式,业内尝试根据 XDR 摆脱安全性荒岛并给予包括好几个安全性数据流分析的服务项目。XDR 利用根据云的数据分析融合来源于节点、电子邮箱、真实身份和浏览管理方法、网络安全管理、互联网安全、威胁情报和危害捕猎等数据信息。

Dickson 表明,与其说是 XDR 是一个商品,还不如说是 XDR 致力于搭建一个集成化多种多样安全工具、用于剖析前后文中存有安全性危害的服务平台。

重要数据:

Gartner 的资料显示,到 2027 年年末会出现高达 40% 的机构应用 XDR。

使用登陆密码(转冷)

密码一种比较不靠谱的身份验证方法,但领域在选用取代计划方案上一直很迟缓。在 FIDO 同盟、微软公司、iPhone与Google等领域大佬的大力促进下,根据生物特征(指纹识别或面部)的无登陆密码身份认证已经持续增长。

Dickson 提议机构应当最大限度地清除密码的应用,他觉得彻底无密码的解决方法比双因子身份验证计划方案(密码做为在其中一个要素)更强。

重要数据:

依据 Verizon 数据泄露汇报,80% 的数据泄露全是因为密码不正确或重复使用密码导致的。

参照来源于:

CSO Online